Криптографические алгоритмы

Борисов В.А.

КАСК – филиал ФГБОУ ВПО РАНХ и ГС

Красноармейск 2011 г.

Как выбрать хороший криптографический алгоритм

Выбор алгоритма

- воспользоваться известным алгоритмом, сравнительно давно опубликованным в специальном издании;

- довериться известной фирме, специализирующейся на продаже средств шифрования;

- обратиться к независимому эксперту;

- обратиться за поддержкой в соответствующее правительственное ведомство;

- попытаться создать собственный криптографический алгоритм.

Криптографические алгоритмы, предназначенные для экспорта

Считается, что

- время от времени отдельные биты ключа подмешиваются в шифртекст;

- ключ имеет длину всего 30 бит вместо официально заявляемых 100 бит;

- в начало каждого шифруемого сообщения вставляется фиксированный заголовок;

- любое шифрованное сообщение содержит отрезок случайного открытого текста вместе с соответствующим ему шифртекстом.

Симметричный или асимметричный криптографический алгоритм?

Шифрование в каналах связи компьютерной сети

- Примерная модель компьютерной сети - OSI.

Канальное шифрование

Недостатки канального шифрования

- Данные приходится шифровать при передаче по каждому физическому каналу компьютерной сети.

- Отправка информации в незашифрованном виде по какому-то из каналов ставит под угрозу обеспечение безопасности всей сети в целом.

- Стоимость реализации канального шифрования в больших сетях может оказаться чрезмерно велика.

- Необходимо защищать каждый узел компьютерной сети, через который проходят передаваемые по сети данные.

Сквозное

шифрование

Недостатки сквозного шифрования

- Служебная информация передается по сети в незашифрованном виде.

- Более сложная работа с ключами.

- Различия в коммуникационных протоколах и интерфейсах в зависимости от типов компьютерных сетей и объединяемых в сеть компьютеров.

Комбинированное шифрование

Шифрование

файлов

- При шифровании файлов необходимо предусмотреть специальные механизмы для предотвращения возникновения ошибок в шифртексте.

Особенности шифрования файлов

- нередко после шифрования файла его незашифрованная копия благополучно забывается на другом магнитном диске, на другом компьютере или в виде распечатки, сделанной на принтере;

- размер блока в блочном алгоритме шифрования может значительно превышать размер отдельной порции данных в структурированном файле;

Особенности шифрования файлов

- скорость шифрования файлов должна соответствовать скоростям, на которых работают устройства ввода/вывода современных компьютеров;

- разные пользователи должны иметь доступ не только к различным файлам, но и к отдельным частям одного и того же файла.

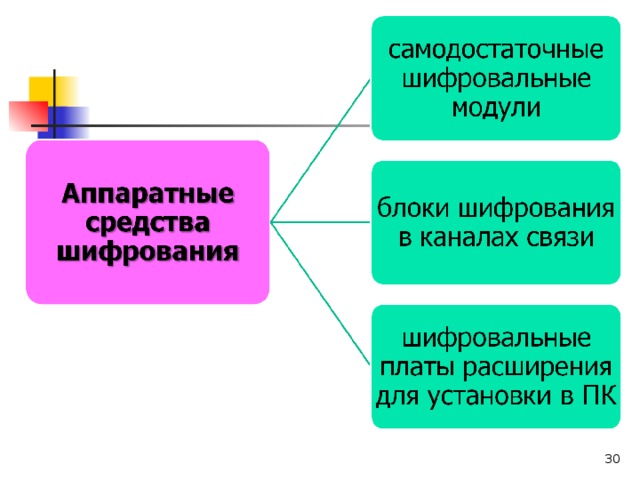

Аппаратное

и программное шифрование

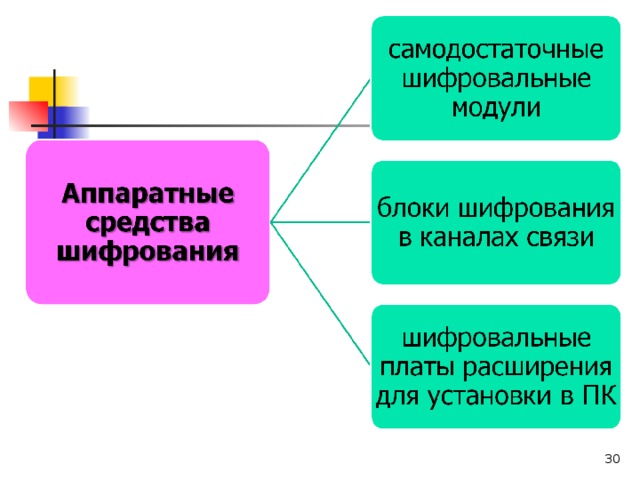

Аппаратное шифрование

Программное шифрование

Особенности применения встроенных средств шифрования файлов

Сжатие

и шифрование

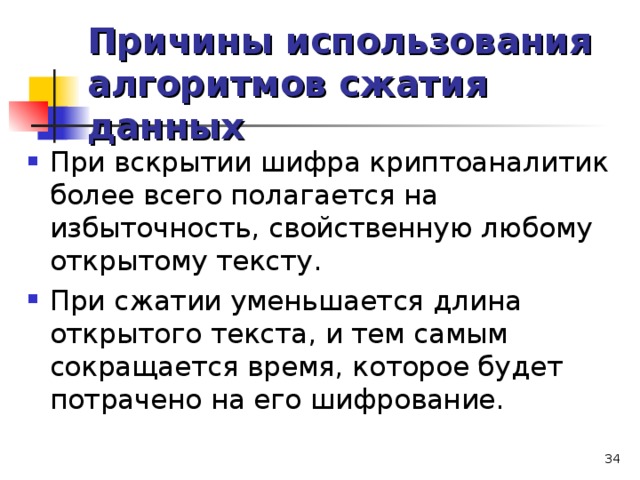

Причины использования алгоритмов сжатия данных

- При вскрытии шифра криптоаналитик более всего полагается на избыточность, свойственную любому открытому тексту.

- При сжатии уменьшается длина открытого текста, и тем самым сокращается время, которое будет потрачено на его шифрование.

Получите свидетельство

Получите свидетельство Вход

Вход

Криптографические алгоритмы (0.49 MB)

Криптографические алгоритмы (0.49 MB)

0

0 438

438 139

139 Нравится

0

Нравится

0