Компьютерные вирусы

Подготовил преподаватель Бурдин А.Б.

Защита от компьютерных вирусов в настоящее время очень актуальная проблема.

Несмотря на достаточное количество антивирусных программ, количество вирусов не уменьшается, а, наоборот, увеличивается с каждым годом.

По своим действиям вирусы имеют и различные последствия – от безобидных шуточных текстов, появляющихся на экране, до вывода из строя всей компьютерной системы.

Так, например, компьютерные вирусы могут:

- Выводить на экран всевозможные текстовые сообщения, звуковые сигналы и «спецэффекты»

- Замедлять работу компьютера за счет уменьшения объема оперативной памяти;

- Вызывать отказ отдельных устройств, зависание или перезагрузку компьютера;

- Форматировать ЖД, стирать BIOS, уничтожать или искажать информацию, удалять антивирусные программы;

- Произвести незаконные финансовые операции;

- Осуществить промышленный, технический, научные и финансовый шпионаж.

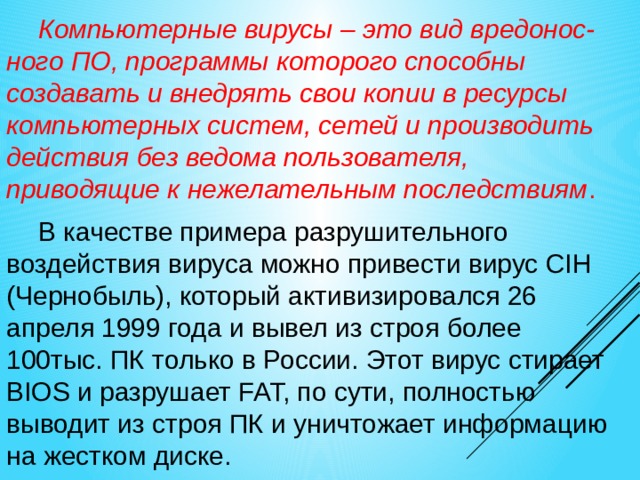

Компьютерные вирусы – это вид вредонос-ного ПО, программы которого способны создавать и внедрять свои копии в ресурсы компьютерных систем, сетей и производить действия без ведома пользователя, приводящие к нежелательным последствиям .

В качестве примера разрушительного воздействия вируса можно привести вирус CIH (Чернобыль), который активизировался 26 апреля 1999 года и вывел из строя более 100тыс. ПК только в России. Этот вирус стирает BIOS и разрушает FAT, по сути, полностью выводит из строя ПК и уничтожает информацию на жестком диске.

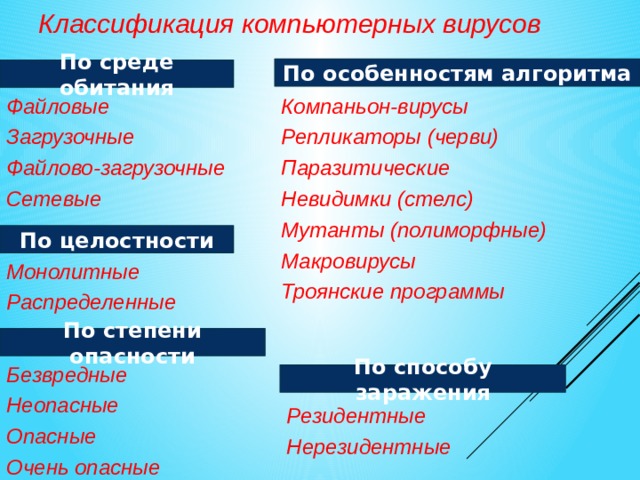

Классификация компьютерных вирусов

По особенностям алгоритма

По среде обитания

Файловые

Компаньон-вирусы

Загрузочные

Репликаторы (черви)

Файлово-загрузочные

Паразитические

Сетевые

Невидимки (стелс)

Мутанты (полиморфные)

Макровирусы

Троянские программы

По целостности

Монолитные

Распределенные

По степени опасности

Безвредные

Неопасные

Опасные

Очень опасные

По способу заражения

Резидентные

Нерезидентные

Загрузочные вирусы внедряются в загру-зочный сектор диска или в секторы, содержащие программу загрузки системного диска.

Файловые вирусы инфицируют исполняемые файлы компьютера, имеющие расширения COM и EXE . К этому классу относятся и макровирусы, написанные с помощью макрокоманд . Они заражают файлы в виде документов ( MS Word , MS Excel ).

Загрузочно-файловые вирусы способы заражать и загрузочные секторы и файлы.

Резидентные вирусы оставляют в оперативной памяти компьютера свою резидентную часть, которая затем перехватывает обращения неинфицированных программ к операционной системе и внедряются в них.

Нерезидентные вирусы не заражают оперативную память компьютера и проявляют свою активность лишь однократно при запуске инфицированной программы.

Паразитические вирусы при распространении своих копий обязательно изменяют содержимое дисковых секторов или файлов.

Компаньон-вирусы – это вирусы, не изменяющие файлы. Алгоритм работы этих вирусов состоит в том, что они создают для EXE-файлов новые файлы-спутники (дубликаты) имеющие такое же имя, но с расширением COM .

При запуске такое файла ОС выполнит COM -файл, т.е. вирус, который запустит и EXE- файл .

Вирусы-черви распространяются в компьютерной сети и, так же как и компаньон-вирусы, не изменяют файлы. Они проникают в память ПК из сети, находят сетевые адреса других ПК и рассылают по этим адресам свои копии. Они уменьшают пропускную способность сети, замедляют работу серверов.

Вирусы-невидимки используют некоторый набор средств для маскировки своего присутствия. Их трудно обнаружить, т.к. они перехватывают обращения ОС к пораженным файлам или секторам дисков и «подставляют» незараженные участки файлов.

Полиморфные вирусы шифруют собственное тело различными способами, их также достаточно трудно обнаружить, т.к. их копии не содержат полностью совпадающих фрагментов кодов. Это достигается за счет добавления в копию пустых команд, которые не меняют алгоритм работы вируса.

Макровирусы используют возможности макроязыков, встроенных в системы обработки данных, заражая документы MS Word , MS Excel .

Троянская программа маскируется под полезную или интересную программу, выполняя во время своего функционирования еще и разрушительную работу или собирает на компьютере информацию, не подлежащую разглашению. В отличие от вирусов троянские программы не обладают свойством само- воспроизводства.

Троянская программа маскируется, как правило, под коммерческий продукт.

Ее другое название «Троянский конь».

Программа монолитного вируса представляет собой единый блок, и его можно обнаружить только после инфицирования.

Программа распределенного вируса разделена на части. Эти части держат инструкции, которые указывают компьютеру, как собрать их воедино, чтобы воссоздать вирус.

Таким образом, вирус почти все время находится в распределенном состоянии и лишь на короткое время собирается в единое целое.

Зомби – это программа-вирус, которая после проникновения в компьютер, подключенный к сети Интернет управляется извне и используется злоумышленниками для организации атак на другие компьютеры.

Зараженные таким образом компьютеры-зомби могут объединятся в сети, через которые распространяются вирусы и другие вредоносные программы.

Хакерские утилиты и вредоносные программы:

- утилиты автоматизации создания вирусов, червей и троянских программ (конструкторы);

- программные библиотеки, разработанные для создания вредоносного ПО;

- хакерские утилиты скрытия кода зараженных фай-лов от антивирусной проверки (шифровальщики);

- «злые шутки», затрудняющие работу с ПК;

- программы, сообщающие пользователю заведомо ложную информацию о своих действиях в системе;

- прочие программы, тем или иным способом намеренно наносящие прямой или косвенный ущерб данному или удалённым компьютерам.

Литература:

Л-5, стр. 169-172

Фиошин М.Е. Информатика и ИКТ.10-11 кл.

Самостоятельная (внеаудиторная) работа:

Получите свидетельство

Получите свидетельство Вход

Вход

Компьютерные вирусы (305.01 KB)

Компьютерные вирусы (305.01 KB)

0

0 507

507 5

5 Нравится

0

Нравится

0