Сегодня на уроке:

· Мы узнаем, что такое вредоносное программное обеспечение.

· Рассмотрим наиболее распространённые типы вредоносного программного обеспечения.

· Обсудим, как пользователь может занести вредоносную программу на устройство и как защититься от вредоносного программного обеспечения и его последствий.

Вредоносное программное обеспечение, или вредоносный код, – это компьютерная программа или переносной код, который предназначен для реализации угроз информации, хранящейся в компьютерной системе, либо для скрытого нецелевого использования ресурсов системы, либо иного воздействия, которое препятствует нормальной работе компьютерной системы. Следует отметить, что термин «вредоносное программное обеспечение», или «вредоносная программа», – это общий термин для всех «нехороших» программ, таких как черви, троянские и шпионские программы, вирусы и так далее. Не всегда какая-то вредоносная программ – это вирус. Вирус – это один из видов вредоносного программного обеспечения.

Вредоносные программы устанавливаются на устройство без ведома пользователей и могут вызвать много различных неприятных последствий, например:

· снижение производительности компьютера;

· извлечение из системы персональных данных пользователя;

· удаление файлов и каталогов или искажение их содержимого;

· манипулирование личными данными;

· невозможность загрузки операционной системы;

· изменение размеров файлов;

· существенное уменьшение размера свободной оперативной памяти;

· возникновение непредусмотренных звуковых сигналов;

· частые зависания и сбои в работе компьютера и многое другое.

Создателем вредоносной программы может быть любой человек, который отлично разбирается в уязвимостях компьютерных систем безопасности. Но мотивы у злоумышленников могут быть самые разные.

Вредоносные программы наносят большой ущерб как простым пользователям, так и крупным организациям. Злоумышленники создают различные виды вредоносного программного обеспечения, каждый под конкретную цель, например, кража данных, удаление файлов, нарушение работы операционной системы и так далее.

Рассмотрим распространённые признаки того, что на устройстве активно вредоносное программное обеспечение:

· Диалоговые окна всплывают на экране без ведома пользователя с предложением посетить какие-либо сайты или же скачать программу. Здесь имеется в виду, что пользователь не делал никаких настроек или не давал разрешение определённым ресурсам для вывода уведомлений.

· Появление неизвестных файлов, программ, ярлыков на рабочем столе.

· Изменение домашней страницы браузера. При открытии браузера пользователь попадает на неизвестный веб-сайт.

· Команды выполняются с очень долгой задержкой, то есть производительность устройства снижается.

· После включения устройства включаются неизвестные приложения, которые не были установлены пользователем.

· Произошла рассылка с вашей электронной почты неизвестных вам писем сомнительного содержания.

· Владелец устройства не может войти в свою учётную запись, так как пароль не подходит. В этом случае пользователь не забыл пароль, а тот был изменён злоумышленниками с помощью вредоносных программ.

Рассмотрим наиболее распространённые типы вредоносного программного обеспечения:

· черви;

· рекламное программное обеспечение;

· шпионское программное обеспечение;

· программы-вымогатели;

· боты;

· руткиты;

· эксплойты;

· троянские программы;

· и вирусы.

Червь – это самостоятельная программа, которая распространяется по локальной сети и Интернету, создавая свои копии. Черви попадают на компьютер через флеш-накопитель или Интернет, создают свои копии, находят сетевые адреса других компьютеров или электронные адреса и рассылают по ним свои дубли. Черви могут использовать для размножения сетевые протоколы и устройства.

Результатом работы червя может быть:

· снижение скорости работы компьютера;

· уменьшение места на жёстком диске и объёма свободной оперативной памяти,

· возникновение посторонних файлов;

· образование проблем при работе с программами или приложениями;

· появление ошибок;

· самопроизвольная перезагрузка;

· потеря данных;

· неожиданное выключение устройства.

Рекламное программное обеспечение. Предназначены для демонстрации рекламы на устройстве пользователя, перенаправления запросов поиска на рекламные веб-сайты и сбора маркетинговых данных о пользователе (например, какие сайты посещает, какие запросы вводит в поисковые системы), чтобы реклама заинтересовала пользователя. Обычно программы-рекламы встроены в программное обеспечение, которое распространяется бесплатно. Доходы от такой рекламы помогают финансировать их разработку. И такие программы считаются относительно безвредными, но бывает, что программ-реклам накапливается много, рекламные уведомления выскакивают часто, тем самым мешают и раздражают пользователя. Если пользователь посещает заражённый сайт, то это может привести к несанкционированной установке программы-рекламы на устройство. В таких случаях в этих программах используются инструменты отслеживания, чтобы собрать данные о местонахождении пользователя или истории посещения сайтов и вывода целевых объявлений на экран устройства.

Шпионское программное обеспечение. Предназначено для сбора информации о пользователе или организации без их ведома. Как правило, о наличии таких программ на своём устройстве пользователь даже не догадывается.

Целью программ-шпионов является:

· мониторинг активности пользователя;

· отслеживание нажатий клавиш на клавиатуре компьютера;

· сбор личных данных, например, логины и пароли, финансовые данные и так далее;

· сбор информации о содержании жёсткого диска;

· сбор информации о качестве связи, способе подключения, скорости модема и многое другое.

Собранная информация передаётся киберпреступникам.

Программа-вымогатель. Это вредоносное программное обеспечение, блокирующее полностью или частично устройства или шифрующее личные файлы пользователя, при это для восстановления доступа требуется заплатить выкуп. Некоторые программы-вымогатели могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках.

Бот. Это программа, автоматизирующая выполнение разных задач или процессов, выполняющихся в Интернете с использованием специально написанных скриптов. Бот могут использовать без злоумышленных действий, для выполнения однотипных и часто повторяемых задач по определённому алгоритму. Боты помогают сэкономить время, так как они работают намного быстрее людей.

Также боты используют в преступных целях:

· в качестве спам-ботов, которые размещают рекламу на веб-сайтах;

· для кражи данных;

· в качестве бот-сети, которая будет использоваться для удалённого управления взломанными компьютерами;

· для распространения вредоносных программ, которые замаскированы под популярные поисковые элементы на сайтах загрузки;

· в качестве веб-пауков, которые очищают данные сервера

· для запуска разрушительных DDoS-атак в компьютерных сетях.

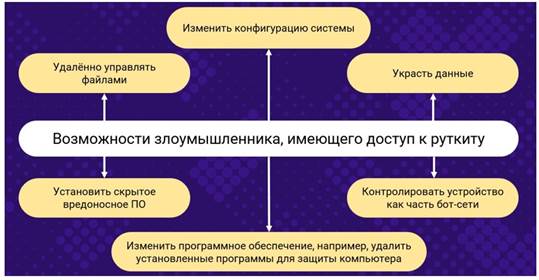

Руткит. Это программа, которая используется для удалённого доступа к компьютеру и управления им. Руткиты качественно маскируют своё присутствие в системе и долго остаются незамеченными.

Руткиты сложно найти через стандартные средства защиты безопасности, но можно обнаружить с помощью мониторинга поведения компьютера, сканирования подписей и анализа дампы памяти. Дамп памяти – это копия содержимого оперативной памяти, которая находится на жёстком диске или другом энергонезависимом устройстве памяти. Он нужен, если необходимо выяснить причины завершения процесса с ошибкой, зависания или загрузки процессора.

Эксплойты. Это программный код, который использует уязвимости в системе безопасности программного обеспечения компьютера, чтобы запустить вредоносную программы или заразить систему устройства. Эксплойты – не отдельное программное обеспечение, а лишь фрагмент кода программы, который способствует проникновению в систему устройства и воздействует на его работу. Чаще всего эксплойты распространяются с помощью веб-страниц или сообщений электронной почты. Лучшей защитой от эксплойтов является регулярное обновление программного обеспечения.

Троянская программа, или троян. Это программное обеспечение, которое проникает в систему под видом обычного файла или программы.

С помощью трояна киберпреступник может получить доступ к заражённому компьютеру, и вследствие чего выполнить такие действия, как:

· блокировка доступа к пользовательской информации;

· вывод из строя операционной системы;

· кража данных;

· установление дополнительных вредоносных программ;

· изменение файлов;

· отслеживание действий пользователя и так далее.

Вирус. Это программа, которая создаёт свои копии и внедряет их в компьютерные сети и/или файлы, системные области компьютера и прочие выполняемые объекты. При этом копии сохраняют способность к дальнейшему распространению.

Путём внедрения вируса может служить как мобильный носитель, так и сетевое соединение, то есть практически все каналы, по которым можно осуществить копирование файла. Но, в отличие от червей, вирусы не используют сетевые ресурсы. Заражение происходит, если пользователь сам активировал вирус: например, получил по почте и сам запустил его.

Компьютерные вирусы можно классифицировать по различным признакам, рассмотрим некоторые из них:

· по среде обитания;

· по способу заражения;

· по деструктивным возможностям.

По среде обитания вирусы делятся на:

Файловые вирусы – это вирусы, которые внедряются в исполняемые файлы, то есть в файлы, имеющие расширения СОМ и ЕХЕ.

Загрузочные вирусы – это вирусы, поражающие загрузочные сектора (Boot сектора) дисков или сектор содержащий системный загрузчик (Master Boot Record) винчестера.

Сетевые вирусы – это вирусы, распространяющиеся по компьютерной сети.

Макровирусы – это вирусы, разработанные на макроязыках, встроенных в такие прикладные пакеты программного обеспечения, как Microsoft Office.

По способу заражения вирусы делятся на резидентные и нерезидентные.

Резидентные вирусы – это вирусы, которые при заражении компьютера оставляют свою резидентную часть в памяти. Эти вирусы могут оставаться активными вплоть до выключения или перезагрузки компьютера.

Нерезидентные вирусы – это вирусы, не заражающие память устройства. Такие вирусы являются активными ограниченное время.

По деструктивным возможностям вирусы подразделяются на:

· безвредные вирусы, которые никак не воздействуют на работу компьютера (кроме уменьшения свободного места на диске объёма оперативной памяти в результате своего распространения);

· неопасные вирусы. Они уменьшают свободную память, создают звуковые, графические и другие эффекты;

· опасные вирусы, которые приводят к серьёзным сбоям в работе;

· очень опасные вирусы, приводящие к потере программ, уничтожению данных и необходимой для работы компьютера информации, записанной в системных областях памяти.

Рассмотрим, как пользователь может занести вредоносную программу на устройство:

· посетить заражённый сайт;

· получить её по почте;

· загрузить замаскированное вредоносное программное обеспечение;

· через атаку уязвимостей операционной системы при помощи сети;

· перенести её с компьютера на компьютер через флеш-карту и так далее.

Чтобы защититься от вредоносного программного обеспечения и его последствий, следует выполнять следующие рекомендации:

· установите на все устройства антивирусные программы и регулярно обновляйте их;

· не храните пароли в местах, где их могут легко найти;

· регулярно делайте резервное копирование;

· не открывайте электронные письма, вызывающие сомнение, даже если они от близких и знакомых людей;

· не посещайте подозрительные сайты;

· проверяйте адресную строку браузера, чтобы быть уверенным, что ссылка правильная, особенно если это касается банковских операций.

В последние время способов интернет-мошенничества становится всё больше и больше: помимо вредоносного программного обеспечения, есть методы социальной инженерии, которые, к сожалению, успешно работают. Социальная инженерия, или «атака на человека», – это способ получения доступа к конфиденциальной информации, при этом используя психологические и социологические приёмы и технологии. В этом способе главным «слабым звеном» является человек. Давайте рассмотрим распространённые заблуждения, которые могут привести к печальным последствиям.

«У меня нет ничего ценного на компьютере – значит можно не ставить защиту».

Злоумышленнику может быть не интересно то, что хранится у пользователя на устройстве, но он может прислать по электронной почте файл, содержащий вредоносную программу, чтобы украсть данные учётных записей, или ссылку на сайт, чтобы выудить банковские данные, или же программу-вымогатель, чтобы получить выкуп за возвращение доступа к данным.

«Если электронное письмо с вложением пришло от знакомого человека, то оно точно безопасно».

Нет. Если вы не уверены, не стоит открывать вложение, вашего знакомого могли взломать. Лучше свяжитесь с этим человеком и узнайте, что он вам присылал и присылал ли.

«Все уведомления об ошибках компьютера указывают на, что устройство заражено вирусом».

Нет, уведомления могут быть действительно вызваны сбоями аппаратного или программного обеспечения.

«Признаки заражения компьютера вредоносными программами всегда заметны, любой пользователь может сразу определить, что компьютер заражён».

Нет. Многие вредоносные программы не оставляют следов и не заметны в работе, поэтому система может не выдать уведомления о том, что устройство заражено.

При любом подозрении, что компьютер может быть заряжен вредоносным программным обеспечением, обязательно проводите проверку системы.

Ну что же, для закрепления материала попробуйте ответить на следующие вопросы:

Что такое вредоносный код?

Перечислите наиболее распространённые типы вредоносного программного обеспечения.

Что такое бот?

Что такое эксплойт?

Получите свидетельство

Получите свидетельство Вход

Вход

6831

6831