Сегодня на уроке мы:

· узнаем от каких угроз необходимо защищать информацию;

· рассмотрим меры защиты данных.

Информационная безопасность – это совокупность методов и средств защиты информации от случайного или злонамеренного воздействия. Независимо от вида воздействия владелец информации несёт ущерб.

Многие из нас не защищают должным образом свои данные, например, банковские сведения, личные данные и так далее. Не стоит забывать, что, когда мы в Интернете работаем, делаем проект по учёбе или просто смотрим фильм, хакеры могут завладеть нашей информацией.

Под защитой информации понимают комплекс мер, направленных на сохранение и защиту данных, а также оборудования и систем, которые используются при работе с информацией. Важно помнить, что стопроцентной защиты никто не может гарантировать. Но если вообще ничего не делать, то потеря, кража и использование ваших данных может случиться в любой момент.

От каких угроз нужно защитить информацию?

Защитить информацию необходимо от:

· потери и разрушения;

· и несанкционированного доступа.

Рассмотрим подробнее.

Защита от потери и разрушения

В этом случае утеря данных может произойти по причине:

· внезапного отключения устройства или сбоев питания;

· повреждения компьютера или другого устройства;

· неверных действий пользователя, например, удаление нужных данных;

· повреждения носителей информации;

· действий вредоносных программ;

· злоумышленных действий иных лиц и так далее.

Конечно, есть программы, с помощью которых можно восстановить данные.

Чтобы восстановилось как можно больше информации, следует применить программу как можно скорее.

В целях сохранения данных можно присвоить файлам свойство read only – это сделает информацию доступной только для чтения.

Сбои в электропитании, такие как резкий скачок и падение сети напряжения, нарушение системы питания могут стать угрозой потери данных. В этом случае поможет использование бесперебойного питания. Теперь, если вдруг отключится свет во всём доме, вы сможете спокойно доделать работу или же сохранить данные и выключить компьютер.

Несанкционированный доступ

Это получение возможности внесения информации, прочтения или уничтожения данных в случае отсутствия прав на данные меры.

Основными способами завладения информации несанкционированным доступом являются:

Атаки на сайты или веб-приложения. Это становится возможным, если сайт или веб-приложение заражены вредоносным программным обеспечением, взломаны или имеют уязвимости в защите.

DDoS-атаки. Это хакерская атака, которая приводит к отказу в обслуживании, при этом взаимодействие пользователей с сайтами и сервисами будет невозможным или затруднительным.

Перехват информации с помощью шпионских программ.

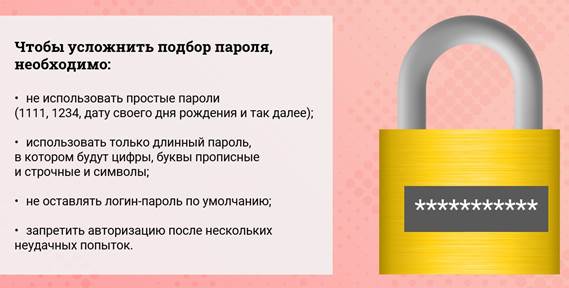

Применение брутфорс-атаки. Это способ подбора пароля перебором возможных комбинаций.

Для защиты от брутфорс-атаки можно использовать двухфакторную авторизацию (например, ввод логина и пароля плюс ввод кода из смс).

Следует выбирать меры защиты информации, в зависимости от уровня пользования данных, их важности и степени ущерба от потери, утечки или разрушения информации.

Чаще всего пользователю, использующему персональный компьютер для личных целей, требуется:

· регулярно проводить антивирусную проверку;

· периодически делать резервное копирование;

· и как мы уже говорили ранее в уроке, использовать блок бесперебойного питания.

Как правило, вредоносное ПО появляется в результате использования нелицензионных программ,

скачивания программ и других файлов из непроверенных источников,

распространения путём вложений в сообщения электронной почты или мгновенных сообщений и так далее.

Основными вредоносными программами являются:

· вирусы;

· шпионские программы;

· рекламное программное обеспечение;

· черви;

· троянские программы;

· программы-вымогатели;

· боты;

· клавиатурные шпионы и другие.

Использование антивирусных программ обязательно. Большинство современных антивирусных программ защищают от самых разнообразных компьютерных угроз. Многие антивирусные программы также содержат фильтры против спама, сетевых атак, посещения опасных и нежелательных сайтов и веб-приложений.

Если вы используете внешние носители информации, перед работой с ними проверьте их на наличие вредоносного программного обеспечения.

Так как сейчас создаётся очень много и разных вирусов, и остальных вредоносных программ, то периодически обновляйте антивирусную программу.

Одними из самых популярных антивирусных программ являются:

· Norton Security;

· BullGuard Internet Security;

· Avast;

· Антивирус Касперского;

· Avira Antivirus Pro;

· McAfee LiveSafe и другие.

Если компьютером пользуются несколько человек, то имеет смысл сделать разграничение доступа, чтобы другой пользователь не мог получить ваши данные, а вы – его. Для этого каждый пользователь создаёт свою учётную запись с паролем.

Резервное копирование, или «бэкап», используют для создания копии файлов, папок на дополнительном носителе информации – это могут быть внешний жёсткий диск, флешка-карта, CD/DVD-диск, облачное хранилище и так далее.

Резервное копирование очень выручит при восстановлении данных, если они были повреждены или удалены с основного места их хранения.

Для защиты компьютеров, находящихся в Интернете, необходимо пользоваться брандмауэром. Его ещё могут называть межсетевой экран, сетевой экран и фаервол. Брандмауэр защищает от несанкционированного доступа из внешней сети, то есть предотвращает атаки, проводит фильтрацию ненужных рекламных рассылок и так далее.

Фаервол называют межсетевым экраном, если он стоит между сетью какой-либо организации и Интернетом и следит, чтобы злоумышленники не попали в защищённую сеть. А если фаервол защищает только один компьютер или устройство, то тогда чаще всего его называют сетевым экраном.

Межсетевой экран настроен так, чтобы трафик, который приходит из внешней сети, блокировался, если только это не трафик, который является ответом на запрос из внутренней сети. Трафик в данном случае – это объём информации, который передаётся через сеть за определённый период времени.

В современных операционных системах уже встроен брандмауэр. Также он может входить и в состав антивирусного программного обеспечения.

Ещё одной мерой защиты информации при получении доступа к данным является прохождение таких процедур, как идентификация, авторизация и аутентификация.

Идентификация – это процедура, в результате выполнения которой пользователь, объект или субъект ресурсов получает уникальное имя, а также код (идентификатор), однозначно идентифицирующий этого пользователя в информационной системе.

Аутентификация – это проверка подлинности сервером данных пользователя, который представил идентификатор.

Авторизация – это проверка прав пользователя, его полномочий на доступ к определённым данным и действий с ними.

Давайте рассмотрим на примере.

Допустим пользователь хочет зайти в свою почту.

Идентификация. Система запрашивает логин, пользователь его вводит, система распознает его как существующий.

Аутентификация. После логина система запрашивает пароль. Пользователь его вводит. Система находит совпадение и соглашается, что пароль верный.

Авторизация. После ввода верных логина и пароля система даёт доступ к письмам и действиям с ними на почте.

Одной из самых важных наук, которая занимается проблемами защиты информации, является криптология. Она делится на 2 направления:

Криптография – наука о защите информации от несанкционированного получения доступа к ней посторонними лицами. Предметом изучения криптографии является разработка и исследование методов шифрования информации.

И криптоанализ – наука об изучении методов дешифрования зашифрованной информации без использования ключа.

Приведём классификацию методов криптографического преобразования информации по виду воздействия на исходную информацию:

· шифрование;

· стеганография;

· кодирование;

· сжатие.

Шифрование – это преобразование открытого текста, т. е. исходного сообщения, в шифртекст, чтобы его не смог прочитать посторонний человек. Обратный процесс шифрованию называется дешифрованием. Это процесс трансформации шифртекста в текст открытый. Информация, необходимая для шифрования и дешифрования данных, называется ключом.

Стеганография скрывает не только смысл хранящейся или передаваемой информации, но и сам факт того, что закрытая информация хранится или передаётся. Например, если вы видите подозрительно большой размер фотографии, а выглядит она некачественно, то, возможно, эта фотография хранит какие-то закрытые данные.

Кодирование – это замена смысловых конструкций исходной информации (слов, предложений) кодами. Код может содержать сочетание букв, цифр, букв и цифр.

При кодировании и обратном преобразовании используются специальные таблицы или словари.

Сжатие подразумевает сокращение объёма информации. Сжатая информация не может быть прочитана или использована, если не было обратного её преобразования. Но так как средства сжатия информации обратного преобразования доступны, то имеет смысл к сжатию добавить шифрование.

Криптография считается достаточно эффективным методом, благодаря которому достигается информационная безопасность и защита информации.

Для исключения вероятности изменения исходных писем или замены письма на другое, сообщение должна сопровождать электронно-цифровая подпись.

Это реквизит электронного документа, предназначенный для защиты его от подделки. Реквизит получается в результате криптографического преобразования информации с использованием закрытого ключа электронно-цифровой подписи и позволяет идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе.

Электронной цифровой подписью называют уникальную цифровую информацию в виде комбинации символов. Из этой информации можно узнать, кто именно и когда подписал документ.

Что касается самых распространённых способов защиты информации, больших финансовых вложений не потребуется, а их использование под силу любому программисту. Среди таких способов можно выделить запреты на:

· кэширование, то есть сохранение информации в буфере обмена;

· копирование деталей страницы;

· выделение текстовых фрагментов и их копирование при помощи клавиш Ctrl + C;

· ограничение на сохранение картинок.

Если вы выкладываете на сайт документы или картинки, то защитить данную информацию можно с помощью водяных знаков. Это полупрозрачный знак на изображениях, который указывает на авторство или владельца этого изображения.

Графику необходимо выкладывать в низком разрешении, чтобы предотвратить её многочисленное копирование.

Итак, давайте подведём итоги:

· регулярно проводите антивирусную проверку;

· присваивайте файлам свойство read only;

· используйте бесперебойное питание;

· периодические делайте резервное копирование;

· применяйте разграничение доступа;

· используйте программы для восстановления данных;

· применяйте двухфакторную авторизацию;

· пользуйтесь брандмауэром;

· используйте процедуры идентификации, авторизации и аутентификации;

· применяйте методы криптографического преобразования информации;

· пользуйтесь электронно-цифровой подписью.

Для закрепления материала попробуйте ответить на следующие вопросы:

Что такое межсетевой экран?

Как называется метод криптографического преобразования, который скрывает не только смысл хранящейся или передаваемой информации, но и сам факт того, что закрытая информация хранится или передаётся?

Что такое DDoS-атака?

Чем отличается идентификация от аутентификации?

Получите свидетельство

Получите свидетельство Вход

Вход

2396

2396