Цель:

познакомить учащихся с понятием криптографии, ее историческим развитием, ввести понятие шифра перестановки.

Ход урока

Организационный момент

Приветствие. Проверка отсутствующих

Актуализация знаний

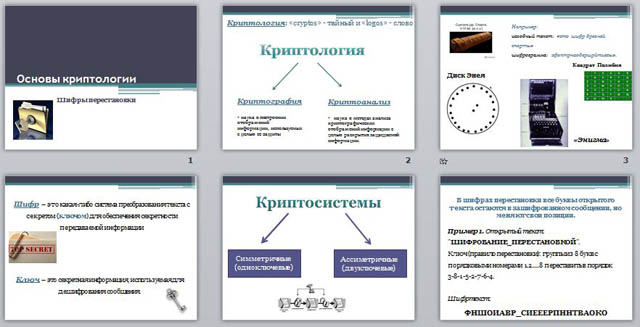

Название науки криптологии образовано как составное от двух греческих слов: «cryptos» - тайный и «logos» - слово. В современном понимании предметом криптологии являются отображения информации, используемые для ее защиты от некоторых несанкционированных действий злоумышленника.

С самого начала криптология развивалась как двуединая наука, составляющими которой были криптография и криптографический анализ (криптоанализ). Криптография – наука о построении отображений информации, используемых с целью ее защиты (такие отображения назовем криптографическими), а криптоанализ – наука о методах анализа криптографических отображений информации с целью раскрытия защищаемой информации (слайд 2).

Исторический обзор развития криптологии

Большинство современных исследователей связывают появление криптографии с появлением письменности, указывая, что эти процессы произошли почти одновременно.

Методы секретной переписки были изобретены независимо в различных государствах древнего Востока, таких как Египет, Китай и Шумер.

Наибольших успехов в криптографии в античный период добилась Спарта, где активно использовались все известные виды шифров и были созданы первое дошедшее до нас шифровальные устройство.

Первым таким прибором была т.н. «сциталла» (ококо VI-V вв. до н.э.). Суть шифрования заключалась в следующем: на цилиндр определенного диаметра по спирали наматывался ремень, на который наносили буквы вдоль оси цилиндра. В результате в развернутом виде все буквы смешивались, а если намотать ремень на цилиндр того же диаметра, то сообщение вновь становилось понятным (слайд 3).

Т.е., шифруемый текст писался на пергаментной ленте по длине палочки, после того как длина палочки оказывалась исчерпанной, она поворачивалась и текст писался далее, пока либо не заканчивался текст, либо не исписывалась вся пергаментная лента. В последнем случае использовался очередной кусок пергаментной ленты. Дешифровка выполнялась с использованием палочки такого же диаметра.

Таким образом, длина блока определялась длиной и диаметром палочки, а само шифрование заключалось в перестановке символов исходного текста в соответствии с длиной окружности палочки. Например, используя палочку, по длине окружности которой помещается 4 символа, а длина палочки позволяет записать 6 символов, исходный текст: «это шифр древней спарты» превратится в шифрограмму: «эфвптрнаодершрйтиесы». Стойкость данного шифра была невелика, а позже Архимед предложил устройство (т.н. антисциталла) , с помощью которого расшифровка подобного сообщения без нужного цилиндра была весьма простой и быстрой. Ремень наматывали на коническое «копье» и сдвигали вверх и вниз до тех пор, пока не находили нужный диаметр и текст сообщения становился понятным.

Существовали и другие способы «механизации» криптографического дела, связанные прежде всего с именем древнегреческого полководца Энея Тактики. Он создал т.н. «диск Энея» , получивший в Древней Греции широкое применение. В небольшом диске высверливались отверстия, соответствующие буквам алфавита, через которые продевалась нить, в соответствии с буквами шифруемого текста. Для расшифровки нить вытягивали, получая обратную последовательность букв. Этот крайне примитивный на первый взгляд способ шифрования, был весьма эффективен, так как противнику, перехватившему сообщение было неизвестно, какая буква соответствует каждому отверстию. Кроме того, если возникала опасность перехвата сообщения, нить можно было легко порвать, тем самым уничтожив его.

Значительным шагом вперед, по сравнению с предыдущими системами шифрования представлял шифр, предложенный Полибием (ок. II в. до н.э.) . Механизм его состоял в следующем: в квадрат определенных размеров (в соответствии с количеством букв алфавита – для латинского 5Х5, для русского 5Х6, при этом некоторые буквы редуцируются) вписываются буквы алфавита. Каждая клетка квадрата имеет двузначные координаты, на которые и заменяется при шифровании.

Интересно отметить, что полибианский квадрат дожил до наших дней и лег в основу т.н. «тюремного шифра», используемого заключенными при перестукивании. В нем буквы расположены в естественном порядке, а число ударов обозначает координату каждой буквы. Но так как используется естественное расположение букв, т.е секретного ключа нет, «тюремный шифр» является скорее способом кодировки сообщения, чем способом ее засекречивания.

Первые шифрующие машины появились в первой половине XX века. Самой известной шифровальной машиной за всю историю криптографии считается «Энигма», созданная Эдвардом Хеберн еще в 1917 году. Первоначально «Энигма» состояла из 4 барабанов. С каждой стороны барабана находилось по 25 контактов, соответствовавших буквам алфавита и случайным образом соединенных проводами.

Электрический импульс, обозначавший букву алфавита, таким образом, проходил через все четыре барабана, что приводило к 8-ми кратной замене.

Кроме того, после каждого символа, все барабаны поворачивались, что обеспечивало длину ключа гораздо большую длины сообщения. Ключ вводили, устанавливая барабаны в определенном порядке.

И если в годы Первой мировой войны, «Энигма» так и не нашла широкого применения, то во Вторую мировую она стала значительным препятствием для союзников, с трудом вскрывавших ее шифры.

Для того, чтобы эффективно взламывать шифры «Энигмы», необходимо было знать распайку проводов внутри каждого барабана (вскрыть шифр «Энигмы» теоретически возможно и без этого, но тогда замен становится не 4, а 8, и шифр уже нельзя вскрыть вручную в течении достаточно короткого времени), поэтому, необходимо было достать образец самой машины. Барабаны в каждой машине были стандартными, для того, чтобы обеспечить дешифровку сообщения, поэтому с началом войны британская разведка развернула настоящую охоту за образцами «Энигмы», не прекращавшуюся до конца войны (так как немцы периодически меняли распайку проводов в барабанах).

Первый образец этой машины, вместе с чертежами был похищен польской разведкой еще в 1939 году прямо с завода, и вскоре передан британским спецслужбам.

Вторую сняли с борта сбитого над Норвегией немецкого бомбардировщика в 1940. В дальнейшем британские спецслужбы начали настоящую охоту за немецкими подводными лодками с единственной целью снять с них образец этой шифровальной машины. Но даже имея образец этой машины необходимо было взломать шифр 4-хкратной замены, определявшийся положением барабанов.

Это представляло почти непреодолимую трудность до тех пор, пока в 1942 году в Англии не начала функционировать первая ЭВМ «Колосс», специально созданная для взлома немецких шифров и справлявшаяся с «Энигмой» за полтора часа.

Шифры перестановки

Что же такое шифр? Шифр – это какая-либо система преобразования текста с секретом (ключом) для обеспечения секретности передаваемой информации. Шифры применяются для тайной переписки дипломатических представителей со своими правительствами, в вооруженных силах для передачи текста секретных документов по техническим средствам связи, банками для обеспечения безопасности транзакций, а также некоторыми интернет-сервисами по различным причинам (слайд 4).

Важным элементов криптологии является ключ шифрования. Ключ – это секретная информация, используемая для дешифрования сообщения.

По особенностям шифрования все криптосистемы можно разделить на: симметричные (одноключевые) и ассиметричные (двуключевые). В первых для шифрования и расшифрования сообщения используется один и тот же ключ, а во вторых – различные (слайд 5).

Сегодня мы познакомимся с симметричными шифрами, а именно с шифрами перестановки и замены.

В шифрах перестановки все буквы открытого текста остаются в зашифрованном сообщении, но меняют свои позиции (слайд 6).

Пример 1. Открытый текст: "ШИФРОВАНИЕ_ПЕРЕСТАНОВКОЙ".

Ключ (правило перестановки): группы из 8 букв с порядковыми номерами 1.2.....8 переставить в порядок 3-8-1-5-2-7-6-4.

Шифртекст: "ФНШОИАВР_СИЕЕЕРПННТВАОКО".

Можно использовать и более усложненную перестановку. Например, табличный шифр. Одним из самых примитивных табличных шифров перестановки является простая перестановка, для которой ключом служит размер таблицы. Этот метод шифрования сходен с шифром скитала (слайд 7). Например, сообщение

Я И З У Ч А Ю К Р И П Т О Л О Г И Ю

Весь материал - в архиве.

Получите свидетельство

Получите свидетельство Вход

Вход

Криптология. Шифры перестановки (0.64 MB)

Криптология. Шифры перестановки (0.64 MB)

0

0 903

903 161

161 Нравится

0

Нравится

0