Тест «Защита информации»

Задание # 1

Вопрос:

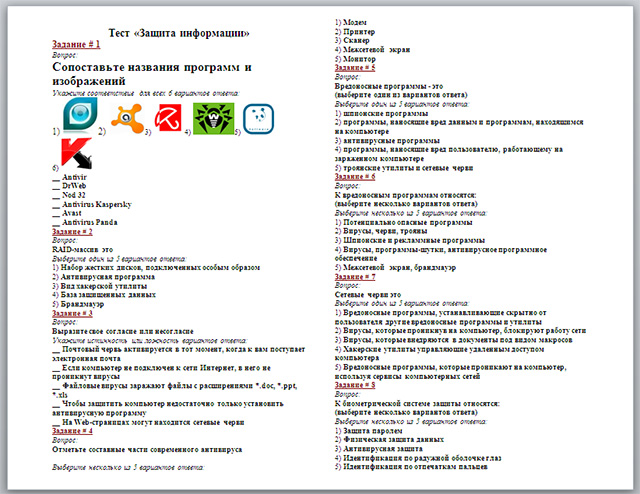

Сопоставьте названия программ и изображений

Укажите соответствие для всех 6 вариантов ответа:

1)  2)

2)  3)

3)  4)

4)  5)

5)

6)

__ Antivir

__ DrWeb

__ Nod 32

__ Antivirus Kaspersky

__ Avast

__ Antivirus Panda

Задание # 2

Вопрос:

RAID-массив это

Выберите один из 5 вариантов ответа:

1) Набор жестких дисков, подключенных особым образом

2) Антивирусная программа

3) Вид хакерской утилиты

4) База защищенных данных

5) Брандмауэр

Задание # 3

Вопрос:

Выразите свое согласие или несогласие

Укажите истинность или ложность вариантов ответа:

__ Почтовый червь активируется в тот момент, когда к вам поступает электронная почта

__ Если компьютер не подключен к сети Интернет, в него не проникнут вирусы

__ Файловые вирусы заражают файлы с расширениями *.doc, *.ppt, *.xls

__ Чтобы защитить компьютер недостаточно только установить антивирусную программу

__ На Web-страницах могут находится сетевые черви

Задание # 4

Вопрос:

Отметьте составные части современного антивируса

Выберите несколько из 5 вариантов ответа:

1) Модем

2) Принтер

3) Сканер

4) Межсетевой экран

5) Монитор

Задание # 5

Вопрос:

Вредоносные программы - это

(выберите один из вариантов ответа)

Выберите один из 5 вариантов ответа:

1) шпионские программы

2) программы, наносящие вред данным и программам, находящимся на компьютере

3) антивирусные программы

4) программы, наносящие вред пользователю, работающему на зараженном компьютере

5) троянские утилиты и сетевые черви

Задание # 6

Вопрос:

К вредоносным программам относятся:

(выберите несколько вариантов ответа)

Выберите несколько из 5 вариантов ответа:

1) Потенциально опасные программы

2) Вирусы, черви, трояны

3) Шпионские и рекламмные программы

4) Вирусы, программы-шутки, антивирусное программное обеспечение

5) Межсетевой экран, брандмауэр

Задание # 7

Вопрос:

Сетевые черви это

Выберите один из 5 вариантов ответа:

1) Вредоносные программы, устанавливающие скрытно от пользователя другие вредоносные программы и утилиты

2) Вирусы, которые проникнув на компьютер, блокируют работу сети

3) Вирусы, которые внедряются в документы под видом макросов

4) Хакерские утилиты управляющие удаленным доступом компьютера

5) Вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей

Задание # 8

Вопрос:

К биометрической системе защиты относятся:

(выберите несколько вариантов ответа)

Выберите несколько из 5 вариантов ответа:

1) Защита паролем

2) Физическая защита данных

3) Антивирусная защита

4) Идентификация по радужной оболочке глаз

5) Идентификация по отпечаткам пальцев

Задание # 9

Вопрос:

Вредоносная программа, которая подменяет собой загрузку некоторых программ при загрузке системы называется...

Выберите один из 5 вариантов ответа:

1) Загрузочный вирус

2) Макровирус

3) Троян

4) Сетевой червь

5) Файловый вирус

Задание # 10

Вопрос:

Программа, осуществляющая несанкционированные действия по сбору, и передаче информации злоумышленнику, а также ее разрушение или злонамеренную модификацию.

Запишите ответ:

__________________________________________

Задание # 11

Вопрос:

Руткит - это...

Выберите один из 5 вариантов ответа:

1) вредоносная программа, выполняющая несанкционированные действия по передаче управления компьютером удаленному пользователю

2) разновидность межсетевого экрана

3) программа использующая для распространения Рунет (Российскую часть Интернета)

4) вредоносная программа, маскирующаяся под макрокоманду

5) программа для скрытого взятия под контроль взломанной системы

Задание # 12

Вопрос:

Компьютерные вирусы это

Выберите несколько из 5 вариантов ответа:

1) Вредоносные программы, наносящие вред данным.

2) Программы, уничтожающие данные на жестком диске

3) Программы, которые могут размножаться и скрыто внедрять свои копии в файлы, загрузочные сектора дисков, документы.

4) Программы, заражающие загрузочный сектор дисков и препядствующие загрузке компьютера

5) Это скрипты, помещенные на зараженных интернет-страничках

Задание # 13

Вопрос:

Вирус внедряется в исполняемые файлы и при их запуске активируется. Это...

Выберите один из 5 вариантов ответа:

1) Загрузочный вирус

2) Макровирус

3) Файловый вирус

4) Сетевой червь

5) Троян

Задание # 14

Вопрос:

Укажите порядок действий при наличии признаков заражения компьютера

Укажите порядок следования всех 3 вариантов ответа:

__ Сохранить результаты работы на внешнем носителе

__ Запустить антивирусную программу

__ Отключиться от глобальной или локальной сети

Задание # 15

Вопрос:

Вирус поражающий документы называется

Выберите один из 5 вариантов ответа:

1) Троян

2) Файловый вирус

3) Макровирус

4) Загрузочный вирус

5) Сетевой червь

Получите свидетельство

Получите свидетельство Вход

Вход

2)

2)  3)

3)  4)

4)  5)

5)

Тестовая работа по информатике (0.63 MB)

Тестовая работа по информатике (0.63 MB)

0

0 796

796 60

60 Нравится

0

Нравится

0